You have to bring something to the party: Wir erwarten von unseren Studierenden ein intensives, engagiertes Interesse, echte Neugier und die Motivation, etwas bewegen zu wollen!

Unser Lehrkonzept setzt auf die Kombination von innovativen Lehrmethoden und der Einbindung von Vertreter:innen der Wirtschaft in Vorlesungen und Übungen.

So arbeiten wir in der Lehre seit vielen Jahren sehr gut und partnerschaftlich mit Unternehmen zusammen wie Accenture, Allianz Global Investors, Campana & Schott, Deloitte, Eintracht Frankfurt, Frankfurter Allgemeine Zeitung, Porsche AG, SAP SE & Co. KG, Serviceware, SV Darmstadt 98 und viele weitere.

Zusätzlich nutzen wir innovative Lehrmethoden wie Case Studies, agile Softwareprojekte (SCRUM) und die gemeinsame Entwicklung von Geschäftsmodellen.

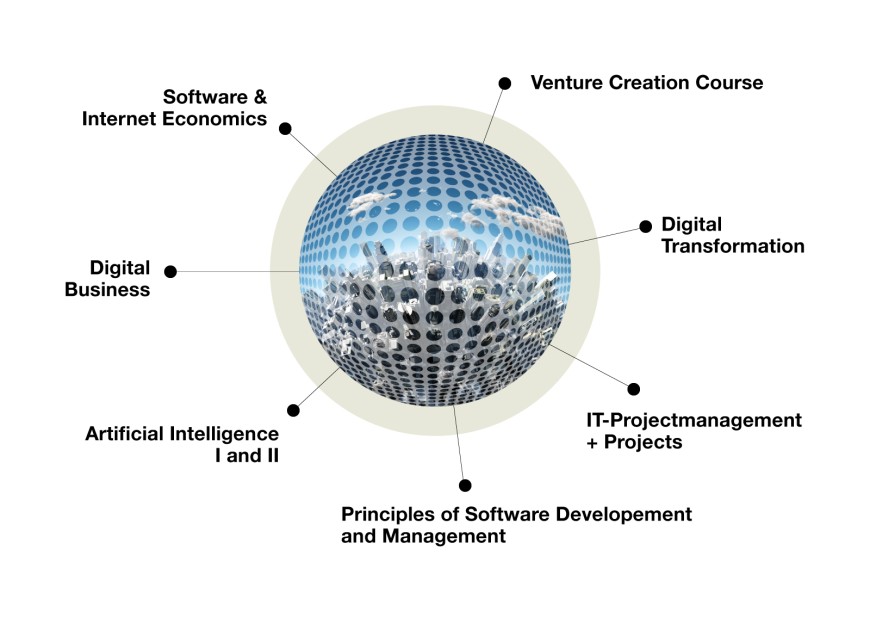

Folgende Veranstaltungen bieten wir an:

Um für die Teilnehmenden unserer Veranstaltungen optimale und flexible Lernbedingungen – auch über den Präsenzunterricht hinaus – zu ermöglichen, bieten wir unsere Kurse im Dual Mode an: Blended Learning-Szenarien mit Vorlesungsaufzeichnungen und Internet-Foren.

Für den Bereich E-Learning wurden wir bereits 2005 und 2011 mit dem E-Teaching Award und 2006 mit dem Preis für besondere Verdienste im E-Learning ausgezeichnet.

Unsere Lehrveranstaltung »Einführung in die Programmierung in Java« wurde 2017 mit dem Best Teaching Award geehrt und die Veranstaltung »Creating a Web Startup« wurde 2019 mit dem ATHENE-Lehrpreis der TU Darmstadt ausgezeichnet.

In dieser Veranstaltung behandeln wir die digitale Transformation in unterschiedlichen Branchen, zum Beispiel im Bereich Industrie 4.0, Finanzwirtschaft, Mobilität, Medizin und Sport.

Im Mittelpunkt steht die Entwicklung neuer digitaler Geschäftsmodelle und die Antwort auf die Frage wie Unternehmen auf Grundlage von Daten bessere Entscheidungen treffen können.

Ein Schwerpunkt dabei ist die Nutzung von Künstlicher Intelligenz bzw. Maschinellem Lernen. Hier werden Anwendungsbeispiele Künstlicher Intelligenz sowie damit einhergehende Herausforderungen und ethische Fragestellungen besprochen.

In die Veranstaltung sind mehrere Gastvorträge unserer Kooperationspartner Commerzbank, Heraeus, Eintracht Frankfurt, Heidelberger Druckmaschinen AG, Samson sowie Campana & Schott eingebunden, um die Praxisrelevanz der behandelten Themen weiter zu intensivieren.

In der parallel stattfindenden Übung werden die Inhalte im Rahmen von Fallstudien anhand aktueller Praxisbeispiele vertieft.

Dr. Domink Jung; Data Scientist, Porsche AG

»Seit vielen Jahren arbeiten wir mit Peter Buxmann und seinem Team von der TU Darmstadt eng zusammen. Studierende entwickeln in Lehrveranstaltungen beeindruckend gute Prototypen für KI-Anwendungen für unseren Bereich After Sales. Die Zusammenarbeit macht uns sehr viel Spaß – auch auf wissenschaftlicher Ebene – und beide Seiten profitieren enorm von der Kooperation.«

Dr.Sonja Galkin; AI & Data Program Manager, H&M Group

»Fürs (Unternehmens-) Leben lernen – das wird man ganz sicher am Lehrstuhl für Wirtschaftsinformatik | Software & AI Business von Peter Buxmann. Mit praxisorientiertem Wissen in Schlüsselthemen wie Künstliche Intelligenz und Cloud Computing werden die WI-Studierenden bestens auf ihre zukünftigen Aufgaben vorbereitet. Glückwunsch an die Unternehmen, die anschließend von hochqualifizierten Mitarbeitenden profitieren können.«